Segurança na

troca de informações dos sistemas distribuídos

É necessário garantir uma troca de informações segura entre as

aplicações de um sistema distribuído. A comunicação com segurança nesses sistemas

pressupõe quatro princípios básicos: [WEB93]

- confidencialidade – tem por objetivo proteger a informação intercambiada

prevenindo-a de acessos não autorizados;

- integridade – deve garantir a veracidade da informação protegendo-a de

modificações não autorizadas;

- autenticidade – visa garantir a identidade dos parceiros do intercâmbio através

da autenticação dos usuários;

- disponibilidade – objetiva prevenir interrupções na operação da rede,

garantindo a disponibilidade do uso da informação.

A segurança desses sistemas está diretamente relacionada com os

seguintes tópicos:

- vulnerabilidades – são os pontos do sistema que são passíveis de serem atacados,

isto é, são os pontos onde um intruso poderá explorar, visando violar a segurança do

sistema;

- ameaças – são os tipos de perigo pelos quais a informação poderá ser violada;

elas podem ser uma pessoa (intruso ou cracker), uma coisa (falha de equipamento) ou

um evento que explore a vulnerabilidade do sistema;

- contramedidas – são as técnicas utilizadas para proteger o sistema e as

informações intercambiadas entre eles. Essas medidas tem por objetivo tentar diminuir as

ameaças tornando o sistema menos vulnerável.

As ameaças num sistema de comunicação podem ser classificadas

conforme sua ação e o princípio básico de segurança que irá afetar. As principais

ameaças são:

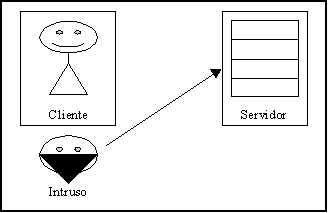

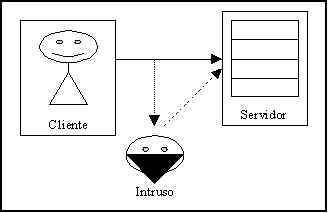

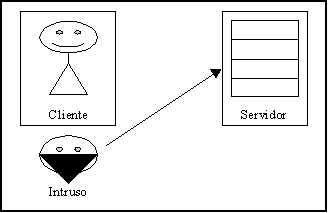

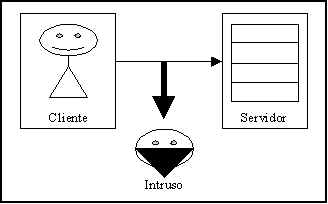

- mascaramento – o intruso tenta se passar por um usuário autorizado; essa ameaça

afeta o princípio de autencidade;

Ameaça de mascaramento

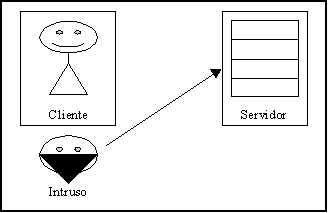

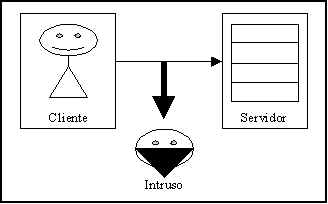

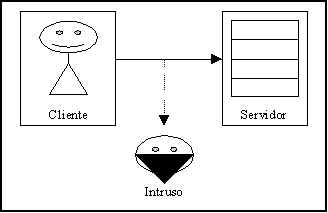

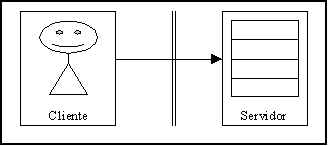

- interceptação passiva – quando ocorre uma escuta passiva da mensagem (vazamento

da informação); essa ameaça afeta o princípio de confidencialidade;

Ameaça de interceptação passiva

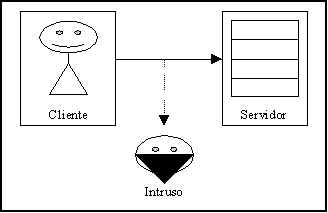

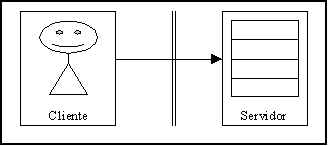

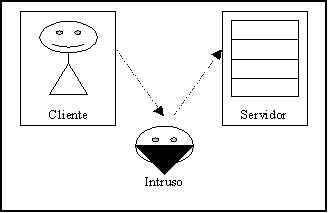

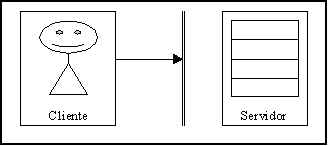

- interceptação ativa – escuta com modificação indevida da mensagem; esta ameaça

afeta o princípio de confidencialidade, integridade e autenticidade;

Ameaça de interceptação ativa

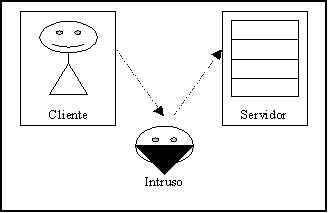

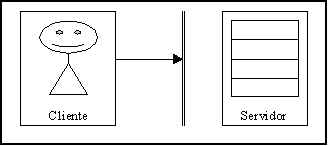

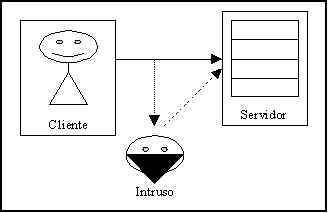

- replay – a mensagem é capturada pelo intruso e reenviada posteriormente; esta

ameaça afeta o princípio de integridade e autencidade;

Ameaça de replay

- análise de tráfego – o intruso analisa o tráfego da rede e por dedução,

captura informações; esta ameaça afeta o princípio de confidencialidade;

Ameaça de análise de tráfego

- repudiação – negação de um dos parceiros de ter participado do intercâmbio

(nega ter enviado ou recebido uma mensagem); esta ameaça afeta o princípio de

autenticidade;

Ameaça de repudiação

- negação de serviço – quando existe uma tentativa de dominar o sistema,

tornando-o inoperante; esta ameaça afeta o princípio de disponibilidade.

Ameaça de negação de serviço